Die Secure Enclave in Apple-Geräten ist ein Coprozessor, der als Schlüsselmanager fungiert. Auf dem vom Hauptprozessor (CPU) isolierten Stück Hardware werden verschlüsselt Zugangs- und Sicherheitsdaten gespeichert. Zum Beispiel befinden sich darauf die Abgleiche für die Berechnungen von Face ID und Touch ID auf dem iPhone. Apples Secure Enclave kommt aber nicht nur auf dem Smartphone zum Einsatz, sondern auch auf dem iPad, dem Mac, dem Apple TV, der Apple Watch und dem HomePod.

Kapitel in diesem Beitrag:

- 1 Secure Enclave als Coprozessor im SoC

- 2 Mehr Sicherheit durch ausgelagerte Prozesse

- 3 Diese Apple-Geräte verfügen über die Secure Enclave

- 4 Ist der Coprozessor zu 100% sicher?

- 5 Zusammenfassung zum Thema

- 6 Ähnliche Beiträge

- 7 Apple-Updates: x.4.1-Versionen sollen Bugs und Sicherheitslücken beheben

- 8 Apple Mail App: Kategorien verstehen, aktivieren und deaktivieren

- 9 Apple Intelligence und mehr: macOS 15.4, iOS 18.4 und Co. sind da!

- 10 Apple WWDC25 – Ankündigung für 9. bis 13. Juni 2025

- 11 Wichtige Apple-Updates: macOS 15.3.2, iOS 18.3.2 und mehr!

- 12 Von Apple bestätigt: Chatbot-Siri wird verschoben (und damit das HomePad?)

- 13 „This week“ – Erneut kündigt Tim Cook eine Gerätepräsentation an

- 14 Apple Silicon: Welche Chips wird Apple noch entwickeln?

Secure Enclave als Coprozessor im SoC

Die Sicherheit von Apple-Plattformen wird unter anderem durch die Trennung einzelner Komponenten voneinander realisiert. So befinden sich mehrere Coprozessoren abseits des Hauptprozessors (CPU) im sogenannten System on Chip (SoC). Darunter ist auch die Secure Enclave, die in diesem integrierten Schaltkreis (IC) gemeinsam mit Anwendungsprozessoren und weiteren Komponenten agiert.

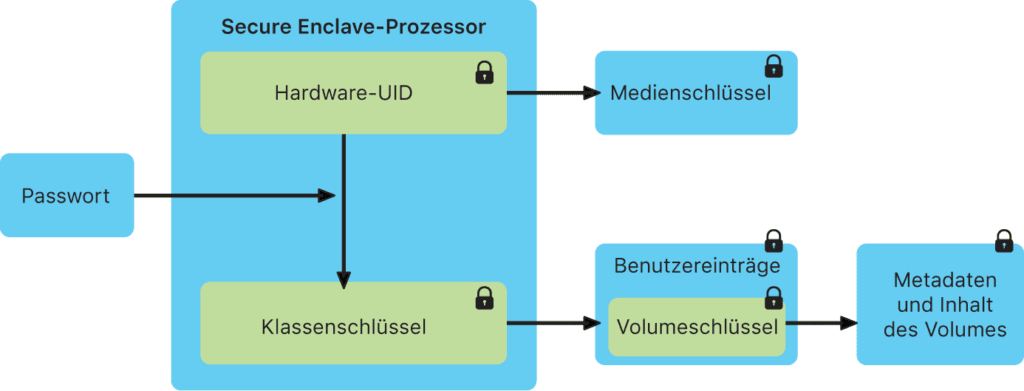

Mehr Sicherheit durch ausgelagerte Prozesse

Mit dieser räumlichen Trennung und durch die indirekte, nur durch explizite Abfragen initiierte Zusammenarbeit ergibt sich das hohe Maß an Sicherheit in den Apple-Geräten mit dem Sicherheitschip. So bewahrt er die Integrität von kryptografischen Prozessen selbst dann, wenn der Kernel des Systems manipuliert wurde. Ein Auslesen von Face ID, Touch ID oder anderen Sicherheitsschlüsseln wird damit massiv erschwert bzw. unmöglich. Und auch der Zugriff auf andere Schlüssel und Passwörter wird erst dann möglich, wenn die entsprechende ID- oder Passwort-Abfrage positiv war.

Diese Apple-Geräte verfügen über die Secure Enclave

Eine aktuelle Übersicht der mit der Secure Enclave ausgestatteten Devices gibt es im entsprechenden Security Guide der Apple-Webseite. Derzeit werden folgende Geräte gelistet (Stand: 5. August 2020):

- iPhone 5s oder neuer

- iPad Air oder neuer

- Mac-Computer mit einem T1-Chip oder einem Apple T2-Sicherheitschip

- Apple TV 4. Generation oder neuer

- Apple Watch Series 1 oder neuer

- HomePod

Anleitung: SMC Reset bei Macs mit T2-Chip

Ist der Coprozessor zu 100% sicher?

Für viele Menschen sind die guten Bedingungen für Sicherheit und Privatsphäre bei Apple ein Kauf- und Nutzungsgrund. Nicht nur private Nutzer/innen, sondern auch Journalist/innen, Leute in Ländern mit totalitären Regimen und so weiter verlassen sich auf die Technik. Vor allem weil man für die wenigen möglichen Angriffe das Gerät tatsächlich vor Ort haben muss (s. iPhone). Wie u. a. iFun (hier) und heise online (hier) aufgezeigt haben, kann so auch die Secure Enclave kompromittiert werden. Haben Hacker ein iPhone von 2017 oder älter zur Verfügung, kann die Sicherheitslücke, welche bezugnehmend auf diesen Tweet als „unpachable“ beschrieben wird, genutzt werden.

Beide Quellen gehen damit auf das chinesische Team Pangu ein, das eine nicht durch einen Patch schließbare Sicherheitslücke gefunden hat. Betroffen sind davon aber nur ältere Geräte, die mit dem A7 bis A11 Bionic Chip ausgestattet sind. Nicht angreifbar sind demnach Geräte, die ab 2018 auf den Markt kamen – also beispielsweise iPhone XS (Max) und iPhone XR bzw. die jüngeren Modelle. Akute Gefahr besteht aber auch dann nicht, wenn ihr ein „altes“ Apple-Gerät nutzt. „Eine Info, die sich also vornehmlich an Aktivisten, Journalisten und iPhone-Nutzer in totalitären Regimen richtet“, heißt es bei iFun.

Zusammenfassung zum Thema

Trotz der einen Meldung zu einer Sicherheitslücke in einer älteren Version von Apple-Hardware kann man zusammenfassend sagen, dass die Secure Enclave in den jeweiligen Geräten für ein hohes Maß an Sicherheit sorgt. In Zusammenarbeit mit den modernen A-Prozessoren, den T2-Chips und weiteren Coprozessoren ist die „sichere Enklave“ dafür verantwortlich, dass iPhone, iPad, Mac, iMac, MacBook, Apple Watch und Co. nicht nur schnell, sondern auch auf die Privatsphäre bedacht arbeiten. Je komplexer ein System ist, desto eher findet sich natürlich auch ein Einfallstor – in diesem Fall aber nur in Form einer nicht von fern zugänglichen, versteckten Hintertür. Otto-Normal-User und auch andere Anwender/innen müssen sich kaum Gedanken machen.

Ähnliche Beiträge

Seit 2012 betreibe ich meinen Blog als Sir Apfelot und helfe meinen Lesern bei technischen Problemen. In meiner Freizeit flitze ich auf elektrischen Einrädern, fotografiere mit meinem iPhone, klettere in den hessischen Bergen oder wandere mit meiner Familie. Meine Artikel behandeln Apple-Produkte, Drohnen-News und Lösungen für aktuelle Bugs.