Es gibt man wieder eine neue Malware, die sich macOS-Nutzer als Zielgruppe ausgesucht hat. Einen Namen hat der Bösewicht meines Wissens noch nicht, aber das sollte kein Grund sein, auf weitere Informationen zu warten, denn die Gefahr ist aus meiner Sicht nicht unerheblich.

Das Vorgehen der Cyberkriminellen ist wie folgt: Sie tarnen ihre Malware – bzw. Spyware in diesem Fall – als ein bekanntes Mac-Programm, das viele Leute laden und installieren und schaffen sich so Zugang zu den Macs der betroffenen Nutzer.

TL;DR – die wichtigsten Infos

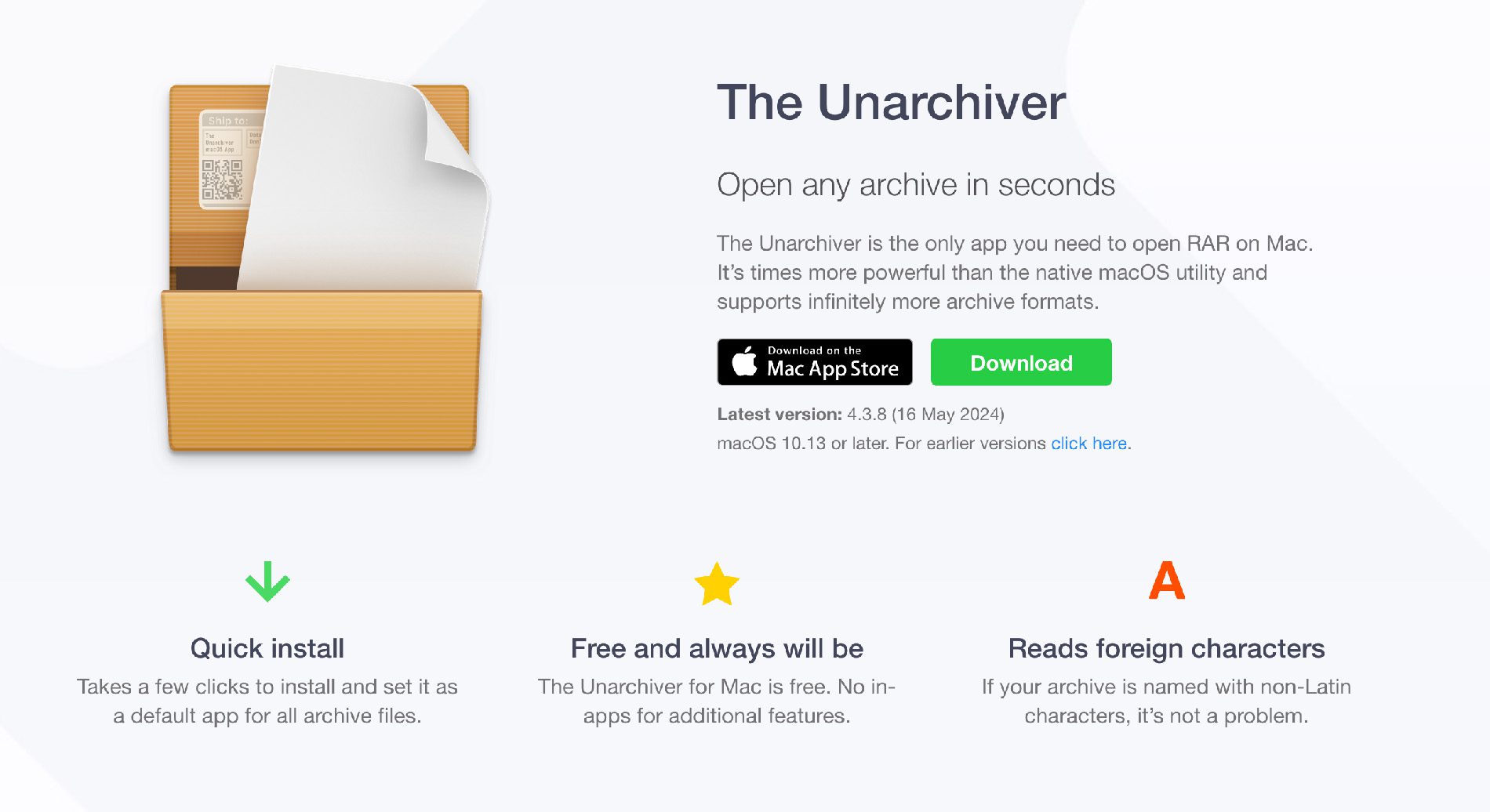

- Malware tarnt sich als „The Unarchiver“

- Ziel: Diebstahl sensibler Nutzerdaten

- Verbreitung über gefälschte Google-Anzeigen und Webseite der Kriminellen

- Betroffen: macOS-Systeme (Intel und ARM)

- Empfehlung: Apps nur aus dem App Store oder offiziellen Quellen laden

- Malware bleibt (aktuell noch) von vielen Antivirenprogrammen unentdeckt

- Offizielle (saubere!) Links sind diese beiden: App Store und Webseite des Entwicklers

Kapitel in diesem Beitrag:

Wie Hunt.io berichtet, nutzen die Malware-Entwichler die Beliebtheit der Archivierungssoftware „The Unarchiver“, um eine gefährliche Spyware zu verbreiten. Die Schadsoftware zielt darauf ab, sensible Nutzerdaten (auch Schlüsselbund, Screenshots und vieles mehr!) von macOS-Systemen zu stehlen und sie stellt damit eine ernsthafte Bedrohung – vor allem für neue Mac-Benutzer – dar.

Verbreitung durch gefälschte Google-Anzeigen und Webseite

Ein kritischer Punkt ist ja für die „Bösen“ immer, wie sie die Malware unter die Leute bringt. In diesem Fall findet die Verbreitung der Malware durch Google-Anzeigen statt, die bei der Suche nach „The Unarchiver“ erscheinen. Diese Anzeigen führen zu einer täuschend echt aussehenden Webseite (tneunarchiver[.]com), die die legitime Seite (theunarchiver[.]com) imitiert. Gerade neue Mac-Nutzer, die auf der Suche nach der beliebten Komprimierungssoftware sind, könnten leicht auf diese Fälschung hereinfallen.

Besonders perfide: Die Betrüger haben sogar eine gefälschte Bewertung von „MacWorld“ auf ihrer Webseite platziert, um Vertrauen zu erwecken. Die ganze Aktion zeigt, dass die Malware-Entwickler immer raffinierter vorgehen, um Benutzer dazu zu bewegen, der Software zu vertrauen und das Passwort für die Installation einzugeben.

Funktionsweise der Malware

Die Malware wird als Disk Image mit dem Namen „TheUnarchiver.dmg“ verteilt, das eine Datei namens „CryptoTrade“ enthält. Warum die Entwickler hier nicht auch den Namen der App auf „The Unarchiver“ gesetzt haben, ist mir nicht klar, denn bei „CyberTrade“ würde ich sofort stutzig werden, wenn ich ein Archivierungsprogramm geladen hätte.

Nach der Installation führt die Malware verschiedene Aktionen aus:

- Sie sammelt Informationen über installierte Apps und laufende Prozesse.

- Sensible Daten wie Passwörter (Schlüsselbund), Kreditkarteninformationen und sogar Kryptowallet-Daten werden gestohlen.

- Die Malware versucht auch, sich dauerhaft im System einzunisten.

- Nach einer Installation ist in der Lage, jederzeit Bildschirmfotos zu machen und Tastatureingaben zu protokollieren.

Besonders besorgniserregend ist, dass die Schadsoftware von vielen gängigen Antivirenprogrammen aktuell noch nicht erkannt wird. Selbst auf VirusTotal, einer Plattform, die Dateien mit mehreren Antivirenprogrammen scannt, wurde die Malware nicht als schädlich eingestuft. Ich bin aber guter Dinge, dass die hier nachbessern.

Technische Details

Für technikaffine Nutzer hier einige interessante Details:

- Die Malware ist eine universelle Binärdatei, geschrieben in Swift, die sowohl auf Intel- als auch auf ARM-basierten Macs läuft.

- Sie wurde auf macOS 14.5 (Build vom 13. Mai 2024) kompiliert, was auf eine sehr aktuelle Entwicklung hindeutet.

- Die Schadsoftware lädt zusätzliche bösartige Komponenten von einer externen URL herunter.

- Einige der Skripte enthalten Kommentare in russischer Sprache, was auf einen möglichen Ursprung der Malware hindeuten könnte.

Wie könnt ihr euch schützen?

Um sich vor dieser und ähnlichen Bedrohungen zu schützen, würde ich folgende Regeln beherzigen:

- Ladet Apps nur direkt beim Entwickler oder aus dem App Store.

- Klickt auf keinen Fall auf Anzeigen in Suchmaschinen, die zu bestimmten Programmen geschaltet werden. Das ist ein bewährter Weg für Cyberkriminelle, um Malware unter die Leute zu bringen und hat schon beim Acrobat Reader und beim Flash-Player viele „Opfer“ gefordert.

- Wenn eine App nichts Besonderes macht, muss sie kein Passwort beim Start verlangen. Ein Beispiel: Eine Wetter-App dürfte höchstens nach dem Standort fragen, aber keinen Festplattenvollzugriff verlangen.

- Ladet keine geknackte Software runter – auch hier sind gerne Malwareverteiler unterwegs und ihr ladet statt Photoshop eine Spyware runter.

- Wenn ihr wirklich mal euren Mac nach Malware oder Viren scannen möchtet, empfehle ich immer „Malwarebytes„, weil es sich nicht so tief ins System installiert, kostenlos funktioniert und nur auf Knopfdruck scannt und nicht euer System ausbremst.

- Und falls ihr mal verdächtige Seiten oder verdächtige Software findet, lasst es mich gerne wissen. Ich schaue mir das gerne an und gebe euch Rückmeldung.

Ich hoffe, damit konnte ich euch schnell genug und ausreichend detailliert zu der Malware informieren. Wenn ihr eine Software sucht, die Daten auf eurem Mac entpacken kann, dann könnt ihr über die Links oben im Infoblock gehen und wisst, dass ihr wirklich bei „The Unarchiver“ landet. Die Software ist gut und ich hoffe, ihr Ruf nimmt keinen Schaden durch diese Malware-Meldung.

Ähnliche Beiträge

Seit 2012 betreibe ich meinen Blog als Sir Apfelot und helfe meinen Lesern bei technischen Problemen. In meiner Freizeit flitze ich auf elektrischen Einrädern, fotografiere mit meinem iPhone, klettere in den hessischen Bergen oder wandere mit meiner Familie. Meine Artikel behandeln Apple-Produkte, Drohnen-News und Lösungen für aktuelle Bugs.

Danke für die Warnung …

Gerne! 😊