Gooligan ist eine neue Android Malware, die seit August 2016 bereits eine Million Geräte infiziert, gerootet und dabei Google-Konten gehackt hat. Was Gooligan genau ist, wie die Schadsoftware funktioniert und welche Apps man als Android-Nutzer eventuell meiden sollte, das will ich euch hier kurz darlegen. Zudem ist die neue Malware, die im Grunde recht einfach auf das Smartphone kommen kann, wieder mal ein Argument dafür, lieber ein iPhone zu verwenden ;)

TL;DR: Wer nur wissen will, ob sein Android Gerät von Gooligan befallen ist, der klickt hier!

Kapitel in diesem Beitrag:

- 1 Ein paar Zahlen und Fakten zur Android Malware

- 2 Gooligan hackt Smartphones, installiert Apps und späht Nutzer aus

- 3 Gooligan: unter iOS wäre dir das nicht passiert

- 4 Gooligan Checker: Bin ich von der Android Malware betroffen?

- 5 In welchen Apps versteckt sich Gooligan (möglicherweise)?

- 6 Weitere Informationen und Verbreitung der Nachricht

- 7 Ähnliche Beiträge

- 8 Qi2-Ladegerät mit Lüfter: Perfekt für den Sommer oder kompletter Quatsch?

- 9 5 + 1 App-Empfehlungen im April 2025

- 10 Soundcore AeroClip: Open-Ear-Kopfhörer mit offenem Ring-Design

- 11 Apple Immersive Video Utility: Videos für die Vision Pro am Mac verwalten

- 12 Mit MagSafe und Qi2: Pitaka Powerbank fürs iPhone ausprobiert

- 13 Sprachmemos App: Automatische Transkripte jetzt auch auf Deutsch

- 14 Safari-Trick: Vorige Seite in zweitem Tab öffnen (und damit beide Seiten behalten)

- 15 Apple Mail App: Kategorien verstehen, aktivieren und deaktivieren

Ein paar Zahlen und Fakten zur Android Malware

Die Nachricht von Gooligan kommt nun langsam auch in Deutschland an. Die Android Malware soll laut der Cyber Security Firma Check Point bereits 1 Million Geräte infiziert haben; täglich kämen bis zu 13.000 weitere hinzu. Dabei schleicht sich Gooligan hauptsächlich bei älteren Android-Versionen und jenen ohne aktuelle Patches ein. Vor allem die Versionen 4 (Ice Cream Sandwich, Jelly Bean, KitKat) und 5 (Lollipop) seien betroffen. Nach aktuellen Zahlen (November 2016), die unter anderem Android Police liefert, haben diese Versionen immer noch einen Anteil von sagenhaften 80,2 % aller Android-Geräte.

Gooligan hackt Smartphones, installiert Apps und späht Nutzer aus

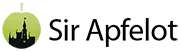

Von den bisher betroffenen Geräten befinden sich laut Check Point nur 9 % in Europa – wohl ein Grund, warum hierzulande noch nicht viele Berichte vorliegen. Auf den amerikanischen Kontinenten befinden sich 19 % der betroffenen Geräte, 15 % in Afrika und 57 % in Asien. Dabei nutzen die Hacker bei allen Angriffen einen Command and Control Server (C&C), um infizierte Apps zu verbreiten. Neben Drittanbieter-Seiten kommen infizierte Apps teilweise auch aus dem Google Play Store. Einmal installiert, liest Gooligan Daten aus und rootet das Gerät. Dann werden neue Systemmodule sowie Apps geladen, die (automatisch) im Namen des Nutzers bewertet werden können.

Damit noch nicht genug. Denn die Malware trägt ihren Namen vor allem, weil sie das Google Konto des Nutzers hackt und damit Gmail, Google Play, Google Drive, Google Docs, Google Photos und so weiter im Namen des Betroffenen nutzen kann. So kann sich Gooligan zum Beispiel selbst per E-Mail verbreiten. Außerdem werden einzelne Apps automatisch mit 5 Sternen und immer gleich lautenden Kommentaren bewertet. Wer also im Play Store ein Spiel findet, das extrem viele 5 Sterne-Bewertungen hat und alle nur „Good Game“ sagen, weiß nun, dass da was faul ist.

Gooligan: unter iOS wäre dir das nicht passiert

Software wie die hier beschriebene kann allerhand Schaden anrichten – nicht nur der Hack und das möglicherweise notwendig werdende Zurücksetzen des gesamten Gerätesystems sind lästig. Einige Malwares versenden auch im Namen des Nutzers SMS-Nachrichten. Hat man eine Flat und antwortet niemand darauf, dann bekommt man dies vielleicht gar nicht mit. Gerade ohne SMS-Flatrate kann man allerdings schnell in der finanziellen Patsche sitzen (das erwähne ich nur, weil es mir letztens erst von Betroffenenseite zugetragen wurde). Wenn dann noch MMS dazukommen, wird’s arg.

Solche Horrorszenarien gibt es aber so gut wie nur bei Android. Apples iOS und die anderen Betriebssysteme des Entwicklers aus Cupertino als geschlossene Systeme ohne (einfache) Möglichkeit für den Root sind da wesentlich besser geschützt. Gefahr laufen eigentlich nur Nutzer, die einen Jailbreak durchführen und sich dann Apps aus zweifelhaften Quellen laden… Und selbst da ist die Zielgruppe so klein, dass sich Hacker eher auf Android fokussieren.

Gooligan Checker: Bin ich von der Android Malware betroffen?

Als kredibile Cyber Security Firma hat Check Point einen sogenannten Gooligan Checker als Service im Angebot. Das Tool ist denkbar einfach in der Anwendung; ihr gebt einfach die E-Mail-Adresse ein, die mit eurem Android-Gerät verbunden ist, und klickt auf „CHECK“. Dann bekommt ihr nach einem kurzen Check gesagt, ob euer Smartphone von Gooligan betroffen ist. Den Gooligan Checker findet ihr vermittels dieses Links.

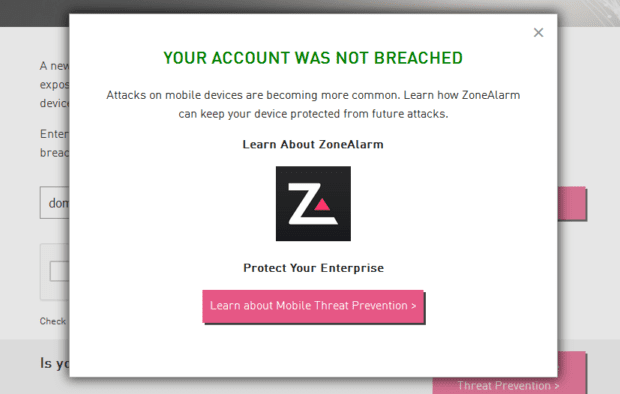

In welchen Apps versteckt sich Gooligan (möglicherweise)?

Check Point hat diese Liste von teilweise infizierten Apps herausgegeben. Diese sollten auf keinen Fall von Drittanbietern geladen werden, sondern im Zweifelsfall nur im Play Store sowie in der aktuellsten Version:

Weitere Informationen und Verbreitung der Nachricht

Wenn ihr euch noch weiter zu sogenannten „Ghost Push“ Malwares informieren wollt, zu denen Gooligan gehört, kann ich euch diesen G+ Post von Adrian Ludwig empfehlen. Infos und Daten zur weiter oben angesprochenen Malware-Familie SnapPea findet ihr hier. Da die Schadsoftware erst zum Dezember 2016 hierzulande Aufmerksamkeit erregt, empfehle ich euch, diesen Artikel per Facebook, Google+, Twitter, E-Mail usw. zu verteilen, um weiteren Infizierungen vorzubeugen. Viel Erfolg und trotz allem eine schöne Adventszeit!

Ähnliche Beiträge

Johannes hat nach dem Abitur eine Ausbildung zum Wirtschaftsassistenten in der Fachrichtung Fremdsprachen absolviert. Danach hat er sich aber für das Recherchieren und Schreiben entschieden, woraus seine Selbstständigkeit hervorging. Seit mehreren Jahren arbeitet er nun u. a. für Sir Apfelot. Seine Artikel beinhalten Produktvorstellungen, News, Anleitungen, Videospiele, Konsolen und einiges mehr. Apple Keynotes verfolgt er live per Stream.