Es ist schon eine ganze Weile her, seitdem ich die letzte Warnung zu einer Phishing-Mail herausgegeben habe. Das an sich ist ja ein gutes Zeichen, denn die Hoster sind immer mehr bestrebt, diese Mails vom Server zu filtern, bevor sie überhaupt an den Leser zugestellt werden.

Hier eine Übersicht der letzten Phishing-Versuche bei mir:

- Paypal Phishing

- Wetransfer Phishing

- Postbank Phishing

- Sparkassen Phishing

- Fake Abmahnung vom Anwalt

- Amazon Phishing

- MasterCard Phishing

Kapitel in diesem Beitrag:

- 1 Update 20.2.2023: neue Version der Mail

- 2 Betrüger-E-Mails kommen nicht von All-Inkl.com!

- 3 So erkennst du die „böse E-Mail“

- 4 1. Hinterlegte Links weisen nicht zur echten Domain

- 5 2. Keine persönliche Ansprache, keine Kundennummer

- 6 3. E-Mail-Adresse des Absenders ohne @all-inkl.com

- 7 Was sind Phishing Mails?

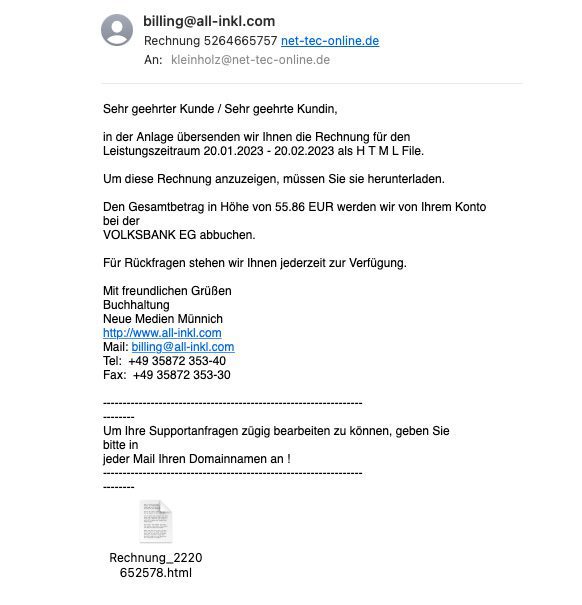

Update 20.2.2023: neue Version der Mail

Heute sind bei mir alleine drei Mails eingetrudelt, die eine Rechnung von billing@all-inkl.com übermitteln wollen. Manchmal kommen auch Rechnungen von dieser Mail an Kunden von „Neue Medien Münnich“, aber die haben ein PDF als Rechnung angehängt.

Die Phishing-Mail, die aktuell rumgeht, hat angeblich eine Rechnung als HTML angehängt. Öffnet man diese Datei, wird man zu einer Webseite umgeleitet, die grob aussieht, wie das Login von All-Inkl.com, es aber nicht ist. Hier bitte auf keinen Fall die Zugangsdaten eingeben, denn damit gehen die Betrüger dann in euren echten Account bei All-Inkl.com und stellen dann irgendwelchen Unsinn an.

Stutzig werden sollte man auch, wenn der Passwortmanager oder Browser plötzlich das Loginfeld nicht mehr selbst ausfüllt, wie er es sonst tut. Das liegt daran, dass man auf einer neuen Domain (nämlich der Domain der Betrüger) gelandet ist und die Zugangsdaten immer domainbasiert gespeichert sind. Euer Passwortmanager kennt diese neue Domain noch nicht und füllt daher nichts aus. Macht ihr es bitte auch nicht!

Hier noch die neue Phishing-Mail, die aktuell kursiert, als Screenshot.

Betrüger-E-Mails kommen nicht von All-Inkl.com!

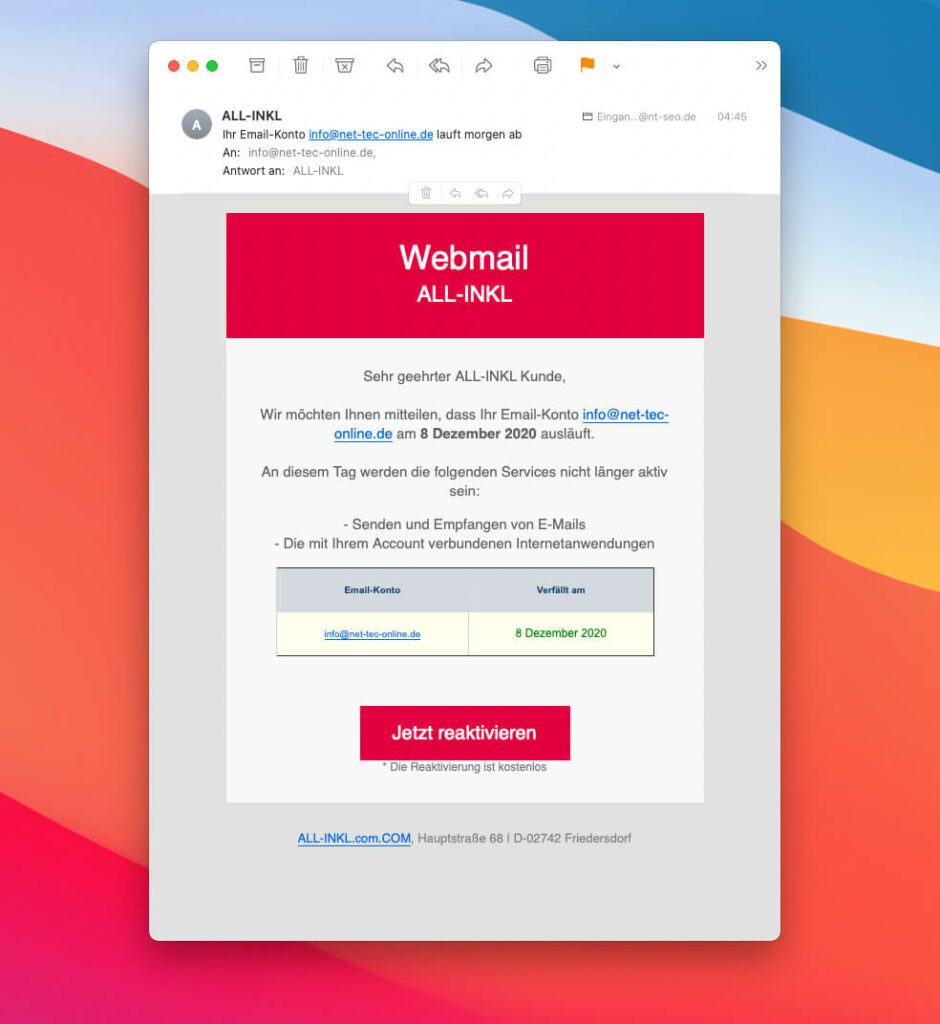

Trotzdem kommen immer mal wieder ein paar diese böswilligen E-Mail-Exemplare durch und schlagen bei mir im Postfach auf. Aktuell eine Mail, die angeblich vom Hosting-Anbieter All-Inkl.com kommen soll.

Natürlich verschickt All-Inkl.com solche E-Mails nicht. In den vielen Jahren, in denen ich dort schon Kunde bin, ist nicht einmal eine Mail in Bezug auf den Webmail-Service gekommen.

Und wenn Mails kamen, die von dem Anbieter stammten, dann hatten sie nie diesen roten Header.

So erkennst du die „böse E-Mail“

Es gibt ein paar untrügliche Zeichen, die auf die Bösartigkeit der Mail hindeuten. Diese möchte ich euch kurz darstellen, damit ihr in Zukunft gewappnet seid und solche Betrüger-E-Mails auch selbst erkennen könnt:

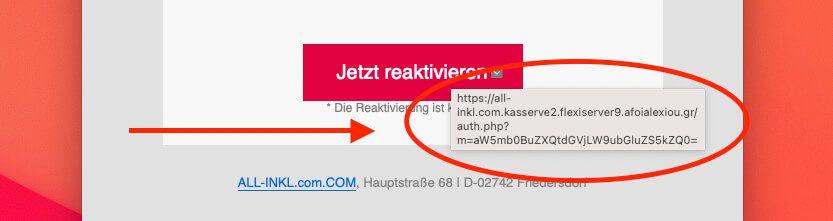

1. Hinterlegte Links weisen nicht zur echten Domain

Das Erste, was ich prüfe, ist die URL, die hinter den entsprechenden Links steckt. Dazu geht ihr am Mac mit dem Mauszeiger über den Link und wartet kurz. Nach ein bis zwei Sekunden zeigt euch Apple Mail nun die URL an, die besucht werden würde, wenn ihr auf den Link klickt.

In diesem Fall sieht man, dass dort nicht all-inkl.com als Domain steht (der Teil vor dem ersten Slash in der URL), sondern „afoialexiou.gr“. Die Betrüger haben sich zwar Unterdomains angelegt, damit „all-inkl.com“ und auch „kasserver“ in der URL vorkommt, aber die richtige Domain ist eben die „afoialexiou.gr“ und die Top-Level-Domain „.gr“ steht für Griechenland.

Kurz und knackig: Die Domain gehört NICHT zu „all-inkl.com“, stattdessen wird die Webseite der Betrüger (vermutlich über diverse Weiterleitungen) aufgerufen.

2. Keine persönliche Ansprache, keine Kundennummer

In allen Mails, die ich bin All-Inkl.com erhalten habe, ist mein Name und meine Kundennummer enthalten. In diesem Fall steht dort nur meine E-Mail-Adresse, aber selbst diese nutze ich nicht für All-inkl.com. Ich kann mir also relativ sicher sein, dass die Mail nicht von dem Anbieter stammt, sondern von jemanden, der nur öffentliche Daten auf meiner Webseite durchforstet hat.

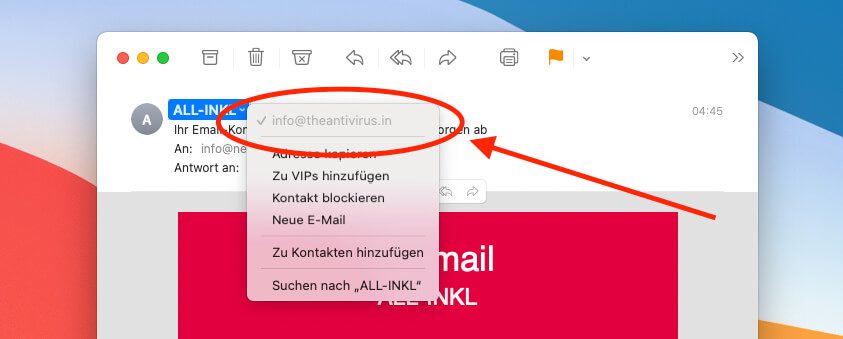

3. E-Mail-Adresse des Absenders ohne @all-inkl.com

Wenn euch All-inkl tatsächlich mal eine Mail schreiben sollte, dann ist die Domain, auf der die Absenderadresse registriert ist, mit ziemlicher Sicherheit „all-inkl.com“. Zum Beispiel support@all-inkl.com, aber nicht der Quatsch, der in der Mail als Absender und Reply-to-Adresse genannt ist.

Was sind Phishing Mails?

In diesem Beitrag wurde schon mal etwas detaillierter erklärt, was diese Mails sind, warum sie „Phishing-Mails“ heißen und wie man sie erkennen kann.

Trotzdem an dieser Stelle die kurze Info, was die Macher dieser Mails bezwecken möchten: Im Grund geht es darum, eure Zugangsdaten zu einem Portal oder einem Service zu ergaunern.

Dabei geben sich die Betrüger mit gefälschten Mails und Webseiten als eine Firma aus, die euch bekannt ist und verlangen dann auf der Webseite von euch, dass ihr eure Zugangsdaten eingebt. Diese werden dann natürlich gespeichert und später können die Betrüger selbst sich mit den Daten in euren Account einloggen und weiteren Unsinn anstellen.

Am Ende der Aktion steht in der Regel, dass die Betrüger an Geld kommen. Ob sie dies über In-App-Käufe ergaunern oder direkt von eurem Paypal-Konto zu sich überweisen, ist zweitrangig.

Ähnliche Beiträge

Seit 2012 betreibe ich meinen Blog als Sir Apfelot und helfe meinen Lesern bei technischen Problemen. In meiner Freizeit flitze ich auf elektrischen Einrädern, fotografiere mit meinem iPhone, klettere in den hessischen Bergen oder wandere mit meiner Familie. Meine Artikel behandeln Apple-Produkte, Drohnen-News und Lösungen für aktuelle Bugs.

Hallo, ich habe die beschriebene html mit einem MAC geöffnet. Es scheint so, als würde der MAC die html nur lokal öffnen. Ist Ihnen das Phänomen bekannt?

Grüße!

Ich habe auch einen Mac und bei mir wurde mein Firefox direkt umgeleitet zu einer Webseite (online, nicht lokal). Hängt vielleicht vom Browser ab?

Hallo,

super vielen Dank für diesen Beitrag, habe auch solch eine Mail erhalten.

Bin immer sehr vorsichtig bei mails und überprüfe diese immer vorerst, jedoch ist diese wirklich sehr gut gelungen.

Wie schaffe die das, dass bei der Absenderadresse die domain von all-inkl steht?

also z.B. xxxx@all-inkl.com – mir leuchtet das nicht ein!

Woher wissen die, bei welcher Bank all-inkl meine Abbuchung macht? Wurde all-inkl zwischenzeitlich gehackt? Das sind Informationen die eigentlich nur all-inkl wissen kann oder doch nur Zufall?

Über eine Antwort würde ich mich freuen.

MFG

Serdar

Vielen Dank für diesen Beitrag. Leider habe ich den Link angeklickt.

Wissen Sie, ob es sich „nur“ um eine Phishing Seite handelt oder hier ggf. auch Malware durch das Öffnen der Seite heruntergeladen wird?

2 Virenscanner zeigen bei mir zumindest nichts an.

Über eine kurze Info würde ich mich sehr freuen.

Hallo Steffen! Wissen tue ich es nicht, aber wenn kein Virenscanner anspringt, dann sieht es schon mal gut aus. Außerdem würde es dem Ziel der Phishing-Betrüger im Weg stehen, wenn sie auch Malware dort unterbringen würden.

Stimmt, das würde eigentlich keinen Sinn machen. :-)

Wir haben jetzt mehrere Male Trend Micro und Microsoft Defender laufen lassen.

Bisher keine Meldung.

Ich bin bei all-inkl Kunde und habe die gefakete Mail auch bekommen. Die sieht täuschend echt aus, verfluchtes Pack! Ich bin erst beim abspeichern der Rechnung über das Format *.html.txt stutzig geworden und habe die Bremse gezogen.

Zur Frage bzgl. Malware…

Mein Eset ist angesprungen und hat folgendes gemeldet:

Rechnung_2220652578.html – JS/Kryptik.CIP Trojaner – gelöscht

Version der Erkennungsroutine: 26779 (20230220)

Hab ich nur nicht gleich gesehen, weil ich Mails nur im kleinen Vorschaufenster betrachte.

Hi Jan! Danke für die Info. Laut Google ist der Kryptik ein Windows Trojaner. Als Mac-Nutzer hab ich mal wieder Glück gehabt… 😊 Aber die Einschläge kommen auf jeden Fall näher…